Nenhum dos dois é exatamente obscuro ou novidade, portanto serei breve: tanto Farenheit 9/11 quanto A Viagem de Chihiro (que assisti e re-assisti, respectivamente, neste fim-de-semana) são tudo o que se diz deles, e até um pouco mais. Recomendo.

Sem comentários

Melhor (ou pior) com som: http://www.suicidio.com.br

(disclaimer: se alguém se matar por causa disso, não me culpem)

Life with leslie

Problemas de saúde (física e mental) me fizeram dar uma pausa, e li bastante para desestressar e esquecer a enxaqueca. Pensei ter escolhido meu favorito do dia na nota anterior, mas Les McClaine me fez escrever novamente com seu Life With Leslie.

Problemas de saúde (física e mental) me fizeram dar uma pausa, e li bastante para desestressar e esquecer a enxaqueca. Pensei ter escolhido meu favorito do dia na nota anterior, mas Les McClaine me fez escrever novamente com seu Life With Leslie.

A tira é um relato da vida pessoal do autor – mais ou menos como esses blogs no estilo “diário pessoal” (que nunca me interessaram muito), só que em quadrinhos. Não tem muita sofisticação gráfica, nem o tom agressivo de um Preto no Branco, mas lembra um pouco pela maneira com que as frustrações do autor dirigem o trabalho. Só que aqui o humor prevalece, e você acaba se envolvendo muito mais.

A coisa fica mais interessante depois que ele e mais três amigos fazem uma aposta: colocando US$ 20 cada um, os quatro começariam a fazer uma tira diária, e quem conseguisse mantê-la por mais tempo ficaria com o dinheiro. A partir daí, as tiras começam a ficar ainda mais pessoais e impagáveis.

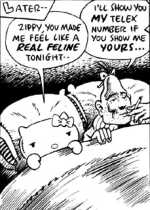

It’s about girls

O nome do autor é William G. (mas já ouvi falar dele como William Beckerson). É mais um desses talentos que só chegam ao público graças à mágica dos quadrinhos online.

O nome do autor é William G. (mas já ouvi falar dele como William Beckerson). É mais um desses talentos que só chegam ao público graças à mágica dos quadrinhos online.

Seu site, o Delineated Life Comics, possui bons momentos como Clotheslines (uma coleção de de pequenos ensaios unidos por uma temática de finalização). Mas sugiro ir direto à sensacional série It’s About Girls.

Ainda em andamento (mas com nove capítulos já publicados), a história se concentra no aspecto sentimental de Icon e das pessoas que o cercam, de maneira despretensiosa, e, por isso mesmo, muito agradável. Merece ser acompanhada de perto.

Ainda hello kitty, agora no doom 3

O sucesso de um jogo pode muito bem ser medido pela flexibilidade de modificação que o mesmo permite (o exemplo máximo disso é o Counter-Strike, que nem jogo é, é uma modificação do Half-Life). E o Doom 3 parece estar indo nessa direção: o jogo mal saiu e já estão pintando mods interessantes.

O sucesso de um jogo pode muito bem ser medido pela flexibilidade de modificação que o mesmo permite (o exemplo máximo disso é o Counter-Strike, que nem jogo é, é uma modificação do Half-Life). E o Doom 3 parece estar indo nessa direção: o jogo mal saiu e já estão pintando mods interessantes.

Um destes mods, o Duct Tape, coloca uma lanterna nas armas mais pesadas (como se tivesse sido presa com fita adesiva, daí o nome). O interessante é que algumas pessoas fizeram mods deste mod, alterando o formato e as cores projetadas pela lanterna (pense “bat-sinal”).

Desses mods (que podem ser vistos aqui) o mais interessante é, sem dúvida, a lanterna da Hello Kitty. Dá a impressão de que não basta matar os monstros, é preciso humihá-los primeiro…

O esquema e o fora-do-esquema

As duas coisas mais interessantes que assisti em tela grande nos últimos tempos têm pouco em comum.

Uma delas foi SpiderMan 2 – um filme hollywoodiano como todos os filmes hollywoodianos deveriam ser: bem produzido, divertido e ponto final. Nada para mudar a sua vida. Quem passou tempo demais “com o nariz enfiado nos problemas conjugais do Homem-Aranha” (vide The Sound, do Derek Kirk), tem o bônus de reviver uma excelente reprodução da melhor época deste folhetim. Independente disto, é diversão para um belo par de horas (claro, para quem não se deixar abater pelas filas enormes e seus impetuosos integrantes).

A outra foi Santa Sangre. É difícil categorizá-lo ou descrevê-lo sem cometer injustiças ou revelar surpresas, mas o filme gira em torno de um jovem circense levado à loucura ainda menino por um ato hediondo cometido pelo pai contra a mãe. Ela reencontra o filho crescido, e passa a usar o sentimento de culpa do rapaz para manipulá-lo em vários jogos psicóticos. O elemento surreal predomina, enfatizado por alguns interlúidos pontuais (tais como, por exemplo, o funeral de um elefante) que podem ser encarados tanto como humor negro quanto como simbolismo localizado.

A outra foi Santa Sangre. É difícil categorizá-lo ou descrevê-lo sem cometer injustiças ou revelar surpresas, mas o filme gira em torno de um jovem circense levado à loucura ainda menino por um ato hediondo cometido pelo pai contra a mãe. Ela reencontra o filho crescido, e passa a usar o sentimento de culpa do rapaz para manipulá-lo em vários jogos psicóticos. O elemento surreal predomina, enfatizado por alguns interlúidos pontuais (tais como, por exemplo, o funeral de um elefante) que podem ser encarados tanto como humor negro quanto como simbolismo localizado.

É um filme fantástico – que eu, tomado por sensibilidade e fadiga extremos, não consegui curtir na hora. Me bateu uma neurose tão forte que saí do cinema sem ver o segundo filme da sessão (o qual, dizem, não faz justiça a este). Só depois de algumas horas é que me “caiu a ficha” da grandiosidade do que havia assistido. Foi um choque tanto para o intelectual quanto para o vilaemense dentro de mim, e não é coisa para qualquer filme fazer.

Apesar do envolvimento do diretor com quadrinhos, o filme me era completamente desconhecido. E assim permaneceria se não fosse por Carlos Reichenback, que viabilizou a exibição do filme. Por mais dificuldades que eu tenha com o tom autocêntrico do seu site (e por menos que eu conheça seu trabalho), é inegável que, não fosse por ele, eu jamais teria conhecido esta pérola – e por isto lhe sou muito grato.

Alt.sex.hellokitty

Para quem ainda considera Hello Kitty um fofinho e inocente personagem (tem até quem tenha e-mail @hellokitty.com), é surpreendente descobrir que existe o alt.sex.hellokitty (acessível via Google Groups).

Para quem ainda considera Hello Kitty um fofinho e inocente personagem (tem até quem tenha e-mail @hellokitty.com), é surpreendente descobrir que existe o alt.sex.hellokitty (acessível via Google Groups).

Segundo o hilário FAQ, o grupo se dedica a discutir os fantásticos poderes sexuais dessa já controversa personagem. Me chama a atenção o item que explica se a falta de uma boca pode (ou não) atrapalhar a atividade em questão.

Numa avaliação superficial, o grupo parece ter degenerado para o spam de pornografia, mas imagino como deve ter sido quando surgiu. De qualquer forma, não consigo colocar as expressões “sex” e “Hello Kitty” na mesma frase, por mais que eu tente…

Kazu kibuishi

O que mais me alegra nos quadrinhos online é que eles seguem uma espécie de corrente do bem: os bons autores recomendam bons autores, que recomendam outros bons autores, e por aí vai. Seguindo esta linha, encontrei Kazu Kibuishi e seu excelente site Bolt City.

O trabalho todo é ótimo, mas, como de costume, alguma coisa me fisgou e me obrigou a escrever a respeito. No caso, foi o fantástico Copper (a ordem cronológica é de baixo para cima). São histórias de uma página, com uma linguagem simples, mas profunda.

Poderia resumi-lo como um cruzamento entre Calvin e Little Nemo, mas isso seria simplificar demais um quadrinho que fala completamente aos sentimentos. Talvez seja uma fase ultra-sensível minha, mas se este ou este momento não te agradarem, procure o Mágico de Oz, pois você precisa urgentemente de um coração.

Reforçando o tapete de dança

Agora que ando tendo um tempinho para jogar Dance Dance Revolution, resolvi dar uma mexida no meu tapete, colocando uma base de madeira e uma camada de espuma. A idéia não é minha, vi várias pessoas na internet mostrando como fazer. Nada mais justo que fotografar e relatar a minha experiência também.

Araci de almeida lá, lálálálá-lálá…

Levy Fioriti, para encurtar, é um especialista em Sílvio Santos. O cara até já trabalhou no programa de rádio do Lombardi. Esta dedicação o levou a colecionar uma quantidade invejável de mídia (áudio, vídeo, reportagens) sobre o assunto, e ele disponibilizou na sua Página do Sílvio Santos.

Levy Fioriti, para encurtar, é um especialista em Sílvio Santos. O cara até já trabalhou no programa de rádio do Lombardi. Esta dedicação o levou a colecionar uma quantidade invejável de mídia (áudio, vídeo, reportagens) sobre o assunto, e ele disponibilizou na sua Página do Sílvio Santos.

É diversão garantida para qualquer um que não tenha impedimentos filosóficos contra esse tipo de coisa. Destaque para a música “incantarolável” do peão da Casa Própria, e para os jingles veiculados.